Cybersecurity, je kunt er niet meer omheen. Het is in het huidige IT landschap een veel besproken onderwerp. Als het gaat om de beveiliging van jouw digitale omgeving wil je natuurlijk tot de tand toe bewapend zijn om jezelf en jouw organisatie te beschermen tegen aanvallen van buitenaf.

Jij hebt voor jouw organisatie bepaald met welke ontwikkelingen jullie aan de slag gaan. Je hebt de route door de digitale jungle uitgezet en bent klaar om te gaan. Ho, wacht! Heb je ook nagedacht over de gevaren die onderweg op de loer liggen?

Goed voorbereid de digitale jungle in met de security scan

In de digitale jungle liggen tal van gevaren verstopt. Denk aan APT, Phishing, Ransomware, Zeroday Exploits, Malware, DDoS. Dit zijn slechts een paar voorbeelden waar wij als IT’ers graag van op de hoogte blijven!

Ga je die tocht maken door de digitale jungle dan is het Microsoft Security en Compliance center een mooie tool om grip te houden op jouw organisatie. Breng met de security scan in kaart waar de gevaren zich bevinden en optimaliseer je beveiliging door handig gereedschap te gebruiken. Zo kun je goed voorbereid aan de jungle hike starten en tegelijkertijd een oogje in het zeil houden. Je leest er meer over in dit blog 😉

Security portaal voor Microsoft 365 omgeving

Het security portaal voor je Microsoft 365 omgeving is Microsoft 365 Defender. Dit portaal is te vinden via: security.microsoft.com

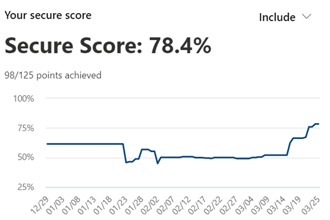

Secure Score van jouw organisatie

In het security portaal is het mogelijk om inzicht te krijgen over de veiligheid binnen jouw organisatie. De beoordeling wordt gedaan middels een ‘Secure Score’. Ook krijg je hier adviezen van Microsoft om te sleutelen aan je beveiliging.

De score geeft een indicatie hoeveel van de adviezen zijn nageleefd en wat de toegevoegde waarde hiervan is. De opsomming geeft een score en kan ten alle tijden veranderen. Dat gebeurt bijvoorbeeld wanneer een aantal gebruikers plots geen MFA meer gebruiken. Of wanneer Microsoft nieuwe adviezen voor jouw organisatie toevoegt. Het is daarom goed om zo nu en dan een blik te werpen op de score vanwege de nieuwe toevoegingen en wijzigingen binnen jouw organisatie.

Security Scan van yellow arrow

Voor onze klanten voeren wij regelmatig security scans uit. Hierbij kijken we naar de Microsoft 365 omgeving en gaan we een aantal punten bij langs om te kijken hoe het gesteld is met de veiligheid. Op basis van deze informatie stellen wij verbeterpunten voor en leggen uit wat de impact is van de maatregelen. Gewoon in begrijpelijke taal.

Bij een security scan wordt onder andere gekeken naar potentiële gevaarlijke gebruikers. Een voorbeeld hiervan is wanneer een wachtwoord onlangs gelekt is en er spontaan op de Exchange online omgeving wordt ingelogd, vanuit een land ver hier vandaan en er spam verstuurd wordt. Hierbij voel je het probleem misschien al aankomen. Er was op dat moment dus geen multi-factor. Het wachtwoord was voldoende. Hier start de verbeterslag.

Andere onderdelen die we nalopen zijn het SPF, DKIM en DMARC. Lastige termen met veel theoretisch materiaal die we je natuurlijk gaan besparen. De drie termen dragen bij aan de validatie van je te versturen berichten en de te ontvangen berichten. Zo kan de server, welke bijvoorbeeld een bericht ontvangt valideren dat het aannemelijk is dat een bericht van Microsoft afkomstig is. Verstuur je een e-mail vanuit jouw boekhoud programma en is deze niet toegevoegd in je SPF dan zal een ontvangende partij twijfels hebben over de echtheid. Dit komt omdat er geen juiste validatie gedaan wordt. Zodoende kom je bij veel van je klanten in de spam folder terecht. Erg vervelend wanneer je net die ene urgente mail verstuurd.

Wanneer de security scan is uitgevoerd en er gewerkt kan worden aan de verbeterpunten die naar voren zijn gekomen zul je zien dat jouw omgeving strakker is afgesteld en het zich beter kan weren tegen kwaadwillende aanvallen van buitenaf. De secure score zoals in het vorige hoofdstuk omgeschreven zal daarmee verhogen. Door deze score regelmatig te controleren blijf je op de hoogte van nieuwe ontwikkelingen in jouw omgeving. De score zal omlaag gaan wanneer een selectie gebruikers geen MFA gebruikt of andere regels niet worden nageleefd. Natuurlijk blijft het altijd prioriteit om gebruikers binnen je omgeving op de hoogte te houden van phishing en andere vormen zoals ‘Social Engineering’.

Microsoft Defender for Endpoint

Binnen het zelfde portaal vind je ook ‘Microsoft Defender for Endpoint’. Hier kun je informatie inzien met betrekking tot apparaten, software en bijvoorbeeld ‘Internet of things’ en overige netwerk apparatuur. Zo wordt er ook actief bijgehouden of er bij een van de apparaten bekende kwetsbaarheden voorkomen. Deze optie is overigens niet gelijk inzichtelijk aangezien dit enige voorbereiding in je omgeving vergt. Wanneer je apparaten in Microsoft Endpoint manager aanwezig zijn kun je hierbij een zogenoemde ‘Agent’ laten installeren. Dit is een stukje software van Microsoft die dergelijke data van de apparaten verzamelt voor het gebruik in Microsoft Defender for Endpoint.

Wanneer je in het portaal naar de optie ‘Threat analytics’ gaat, krijg je een goed totaal overzicht van lopende risico’s. Bijvoorbeeld van relevante Ransomeware en Phising campagnes. Ook is er in het zelfde overzicht een kolom dat aantoont of er apparaten binnen je organisatie zijn die hier vatbaar voor zijn en dus indirect een gevaar kunnen vormen. Zodoende staat alles met elkaar in verbinding om een totaal plaatje van de omgeving te krijgen. Hier zitten een hoop indicatoren aan vast om te kunnen concluderen dat een apparaat mogelijk een risico vormt voor de organisatie. Met een selectie aan beleid/regels en scripts kan er proactief actie ondernomen worden wanneer een van de condities overeenkomt. Zo zorg je er voor dat wanneer een gevaarlijke situatie zich voordoet, je geautomatiseerd actie hebt ondernomen. Ook kan de security-officer actie ondernemen op het account/gebruiker.

Policies & Rules

Er is een heel scala aan tegenmaatregelen die in Microsoft 365 Defender gemaakt kunnen worden door middel van policies.

Hoewel het mogelijk is beleidsregels (zoals links te zien in de afbeelding) automatisch door Microsoft in te laten stellen binnen jouw omgeving is het goed om hier zelf de tijd voor te nemen. Zodoende krijg je een goed overzicht van jouw IT landschap, kan elke actie gedocumenteerd worden en sluit je de policies naadloos aan op jouw omgeving.

Ransom/Malware komt onder anderen via phishing binnen een organisatie terecht. Gebruikers kunnen mogelijk de URL bezoeken welke in de mail is geplaatst, of een document openen welke mogelijk schadelijk is. Wat kun je als organisatie doen tegen zulke berichten?

Door bijvoorbeeld het beleid ‘Safe Attachments’ en ‘Safe Links’ in te stellen zorg je er al voor dat betreffende URL’s of bijlages worden gecontroleerd alvorens de gebruiker de pagina bezoek of het bestand opent. Zo kan er vroegtijdig een waarschuwing worden ingesteld om ervoor te zorgen dat zowel de medewerker als de security-officer ingelicht kan worden. Wanneer een bericht wordt aangemerkt als Phishing of Malware dan kan deze in quarantaine geplaatst worden. Je kunt er bijvoorbeeld voor kiezen om een aparte mailbox te maken waar alle quarantaine berichten terecht komen. Mocht het om wat voor reden nodig zijn de inhoud te controleren dan kan een beheerder altijd bij deze berichten box.

Meer van dit soort maatregelen komt standaard voor in de optimalisatie van je beveiliging. Dit wordt meegenomen in de Secure Score zoals eerder omschreven. Je doet er dus goed aan om de punten binnen de secure score door te lopen om vervolgens verder in het portaal extra beleid/regels toe te passen.

Reports & Audit

Goed op de hoogte blijven van de nodige gevaren en/of wijzigingen specifiek voor jouw organisatie in het onderdeel ‘reports’. In dit onderdeel kun je onderwerpen selecteren waarvan je op dat moment een overzicht wenst te krijgen. Bijvoorbeeld een ‘Security Report’ of een overzicht van kwetsbare apparaten via ‘Vulnerable Devices’.

Wanneer je na een wijziging of actie opzoek bent naar informatie kun je terecht bij het onderdeel Audit. Hierin kun je een overzicht laten exporteren over de recente acties. Hierin wordt aangetoond wanneer iets heeft plaats gevonden het IP-adres, de betreffende gebruiker en welke activiteiten op welk soort apparaat is uitgevoerd. Dit zorgt er voor dat wanneer zich iets voordoet er een goed overzicht is van de recent gemaakte wijzigingen, of overige acties.

Microsoft 365 Compliance

In mijn volgende blog zal ik het Microsoft 365 Compliance center behandelen. Hierin nemen we een kijkje in ‘Information Protection’, ‘Data Loss Prevention’ ook wel DLP regels genoemd en gaan we door een aantal beleid regels heen om hier meer inzicht te krijgen in het gebruik van data binnen jouw organisatie.

.png)

.jpg)